Vazamento de Credenciais: O Impacto Silencioso nas Empresas

Quando a credencial deixa de ser apenas uma senha?

Vazamentos de credenciais, senhas, combinações usuário/senha, tokens, cookie, têm se tornado

rotina no universo digital. Em muitos casos, não há invasões ostensivas; há sim, uma exploração

quieta e sistemática de acessos aparentemente legítimos.

O Brasil, por exemplo, registrou quase 500 milhões de credenciais vazadas em 2024, segundo o

relatório da CrowdStrike para a América Latina. Enquanto isso, globalmente, pesquisadores

identificaram 16 bilhões de registros de login expostos em bases públicas ou repositórios mal

protegidos, com informações de plataformas como Google, Facebook e Apple.

Em outras palavras, não se trata mais de “se” haverá vazamento, mas “quando” ele vai impactar sua

empresa.

O que significa um vazamento de credenciais?

Um vazamento de credenciais ocorre quando credenciais (usuário/senha, tokens de sessão, cookies,

chaves de API etc.) são expostas, por falhas internas, ataques externos, má configuração de base de

dados ou repositórios, ou por meio de malware (infostealers).

Essas credenciais podem ser:

• Reutilizadas em múltiplos serviços por usuários (reuso de senha)

• Utilizadas para ataques de credential stuffing (tentativas automatizadas de login em diversos

serviços)

• Empregadas para escalar privilégios internos ou movimentações laterais dentro da rede

Segundo o MITRE ATT&CK, a categoria “Credential Access” representa vetores críticos usados em

muitos ataques sofisticados, envolvendo roubo de credenciais, credenciais privilegiadas ou

vazamento por dump de memória.

Por que o impacto é silencioso, mas devastador?

1. Perda de confiança e reputação

Quando clientes, colaboradores ou parceiros descobrem que credenciais estão vazadas, a

confiança é abalada. Muitas vezes, esse tipo de incidente não é divulgado imediatamente,

mas provoca dano irreversível à marca.

2. Custo financeiro elevado

Um estudo de Cost of a Data Breach mostra que incursões que envolvem credenciais

comprometidas geram custos médios elevados, tanto pela resposta imediata quanto pelas

consequências legais, operacionais e de image

3. Regulação e conformidade

Sob a LGPD, empresas são responsáveis pelo tratamento adequado de dados pessoais e pela

segurança desses dados. Vazamento de credenciais pode implicar em sanções,

obrigatoriedade de notificação à ANPD e possíveis ações judiciais.

4. Proliferação de ataques secundários

Credenciais vazadas permitem que invasores acessem contas legítimas, façam engenharia

social, phishing mais preciso e ataques direcionados.

5. Operacional e visibilidade sobrecarregadas

Cada alerta ou suspeita de login anômalo exige investigação. Estima-se que cada alerta

relevante tome horas de analistas de segurança. No Brasil, há empresas que identificam de 9

a 10 milhões de credenciais vazadas por mês, situação que sobrecarrega SOCs.

Exemplos práticos e casos recentes

• No cenário da América Latina, conforme a CrowdStrike, estas credenciais vazadas afetam

não só empresas privadas, mas também instituições governamentais, impactando sistemas

críticos e aumentando o risco de fraudes ou acessos não autorizados.

• Um vazamento no Brasil revelou uma base de registros do sistema de comunicação de

acidentes de trabalho (Work Accident Communication – CAT / INSS) contendo 39 milhões

de registros com dados funcionais e institucionais.

• Globalmente, repositórios compartilhados por infostealers expuseram credenciais em massa,

logins e tokens de acesso, muitos dos quais ainda ativos ou reutilizados em múltiplos

serviços

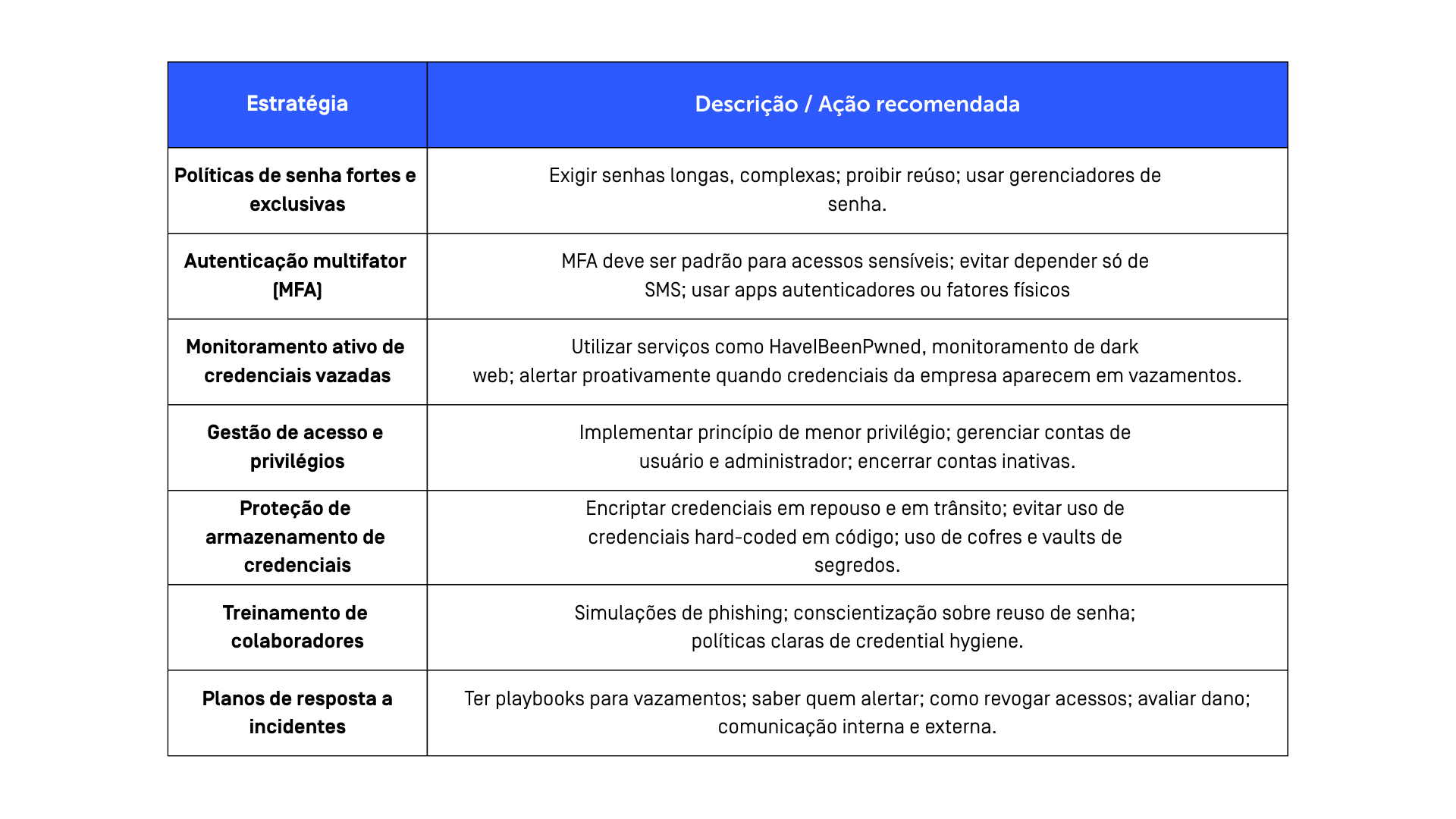

Estratégias e boas práticas para prevenir vazamentos de credenciais

Aqui vão recomendações práticas embasadas em frameworks (NIST, ISO) e práticas de mercado:

Ferramentas, frameworks e mitigação técnica avançada

• MITRE ATT&CK – Credential Access: práticas para proteção de armazenamento de

credenciais e detecção de dump de memória.

• NIST SP 800-63B: diretrizes de autenticação digital fortes; como evitar credenciais fracas

ou reutilizadas.

• ISO/IEC 27001 / controles de acesso e criptografia: normas para proteger dados em repouso

e em trânsito.

• Zero Trust Identity Models: exigem verificação contínua do usuário, dispositivo,

localização e contexto.

• Ferramentas de monitoramento dark web: para detectar credenciais comprometidas antes

que sejam usadas maliciosamente.

Conclusão: Tornando visível o risco invisível

O vazamento de credenciais é uma ameaça silenciosa, muitas vezes invisível até que seja tarde

demais. Mas empresas que adotam práticas preventivas robustas, governança de identidade e

resposta rápida transformam essa vulnerabilidade em vantagem competitiva.

Não espere que o vazamento se torne crise pública. Avalie suas políticas de senha, implemente MFA

consistente, monitore suas credenciais vazadas e eduque sua equipe.

No próximo artigo da série, vamos explorar “Cadeia de Suprimentos Digital: O Inimigo Pode

Estar no Parceiro”, destacando como vulnerabilidades externas (fornecedores, integração de

software) também podem explorar credenciais vazadas e causar impactos críticos

Fontes e Referências

• CrowdStrike – Relatório de Ameaças América Latina 2025 (Canaltech)

• Cybernews – Infostealers expõem 16 bilhões de credenciais globais (Security Leaders)

• TI Inside – Mais de 10 milhões de senhas brasileiras vazadas mensalmente, levantamento

Apura / BTTng (TI Inside)

• Cost of a Data Breach Report 2024 – estudo sobre custo médio de incidentes com

credenciais comprometidas (Certitude Security)

• MITRE ATT&CK – Credencial Access Protection techniques (MITRE ATT&CK)

Leia também

MFA Inteligente: Como Reduzir Drasticamente o Risco de Invasões

O que é MFA? A Autenticação Multifator (MFA) é um mecanismo de segurança que exige mais de uma...

Leia mais >

Decreto nº 12.573/2025: o que muda na cibersegurança?

No dia 4 de agosto de 2025, o Governo Federal publicou o Decreto nº 12.573/2025, que institui a n...

Leia mais >

Ambientes Multicloud: Como Proteger o Que Você Não Vê

A computação em nuvem transformou profundamente a forma como empresas operam, desenvolvem e escala...

Leia mais >Deixe seu comentario

Posts populares

Cibersegurança para PMEs

Leia mais >

Segurança Digital para Crianças e Adolescentes

Leia mais >

Segurança Digital Pessoal

Leia mais >