Cadeia de Suprimentos Digital: O Inimigo Pode Estar no Parceiro

Vulnerabilidades que vêm de fora

Para muitas empresas, o foco da cibersegurança recai sobre defesas internas, firewalls, antivírus, monitoramento de rede. Mas o que muitos não percebem é que uma das maiores ameaças pode vir do lado de fora, de parceiros, fornecedores ou de componentes de software que você utiliza.

A cadeia de suprimentos digital (digital supply chain) engloba tudo que entra no ambiente de TI de uma organização: desde hardware, firmware e software até APIs, bibliotecas de código aberto e serviços de terceiros. Um fornecedor comprometido pode se tornar o vetor pelo qual invasores penetram em redes internas, injetam malware ou alteram código, muito antes de qualquer alerta disparado internamente.

Segundo a ENISA, no Threat Landscape for Supply Chain Attacks, em aproximadamente 66% dos incidentes analisados, os atacantes manipularam componentes de software fornecidos por terceiros. Em 58% desses casos, os ativos atacados pelos clientes eram dados sensíveis como informações pessoais (PII) ou propriedade intelectual.

Essa realidade exige que empresas olhem além do perímetro: não se trata apenas de proteger o que você produz, mas de verificar com rigor tudo aquilo que você consome.

O que é “Cadeia de Suprimentos Digital” e por que é tão crítica?

A cadeia de suprimentos digital envolve:

- Fabricantes de hardware, firmware e componentes físicos;

- Desenvolvedores de software que fornecem bibliotecas ou dependências (inclusive open – source);

- Prestadores de serviço em nuvem, hospedagem, APIs externas;

- Fornecedores de infraestrutura crítica e serviços de suporte técnico.

O risco surge porque qualquer elo fraco, uma biblioteca vulnerável, uma configuração insegura de API, uma integração negligenciada, pode comprometer toda a cadeia.

Frameworks como NIST SP 800-161 (Supply Chain Risk Management Practices) definem diretrizes para auditoria, avaliação de fornecedores, exigência de visibilidade em componentes (ex: bill of materials ou SBOM) e requisitos contratuais de segurança.

Além disso, o MITRE ATT&CK aborda mitigação de técnicas de Supply Chain através da prática Supply Chain Management (Mitigação M0817), que sugere políticas formais para garantir a proveniência e integridade dos componentes adquiridos de fornecedores.

Exemplos práticos de ataques que exploraram a cadeia de suprimentos

- SolarWinds (2020-2021): um comprometimento no processo de build da empresa fez com que atualizações oficiais do software fossem infectadas. Milhares de organizações foram afetadas globalmente.

- Log4j (2021): biblioteca muito utilizada em software open-source teve vulnerabilidade crítica, explorada em servidores de fornecedores que repassaram risco para usuários finais.

- JBS S.A. (Brasil, 2021): ataque de ransomware que chegou a comprometer operações em múltiplos países. Embora não seja um ataque puro à cadeia de software, evidenciou como fornecedores terceiros podem estar envolvidos em vetores ou impactos colaterais quando há dependência de sistemas externos.

- Casos da Europa documentados pela ENISA: ataques que exploraram falhas em fornecedores de componentes de software, APIs terceiras ou módulos de firmware com

certificação fraca. Muitas vezes, os fornecedores não sabiam que haviam sido comprometidos até que seus clientes reportassem incidentes

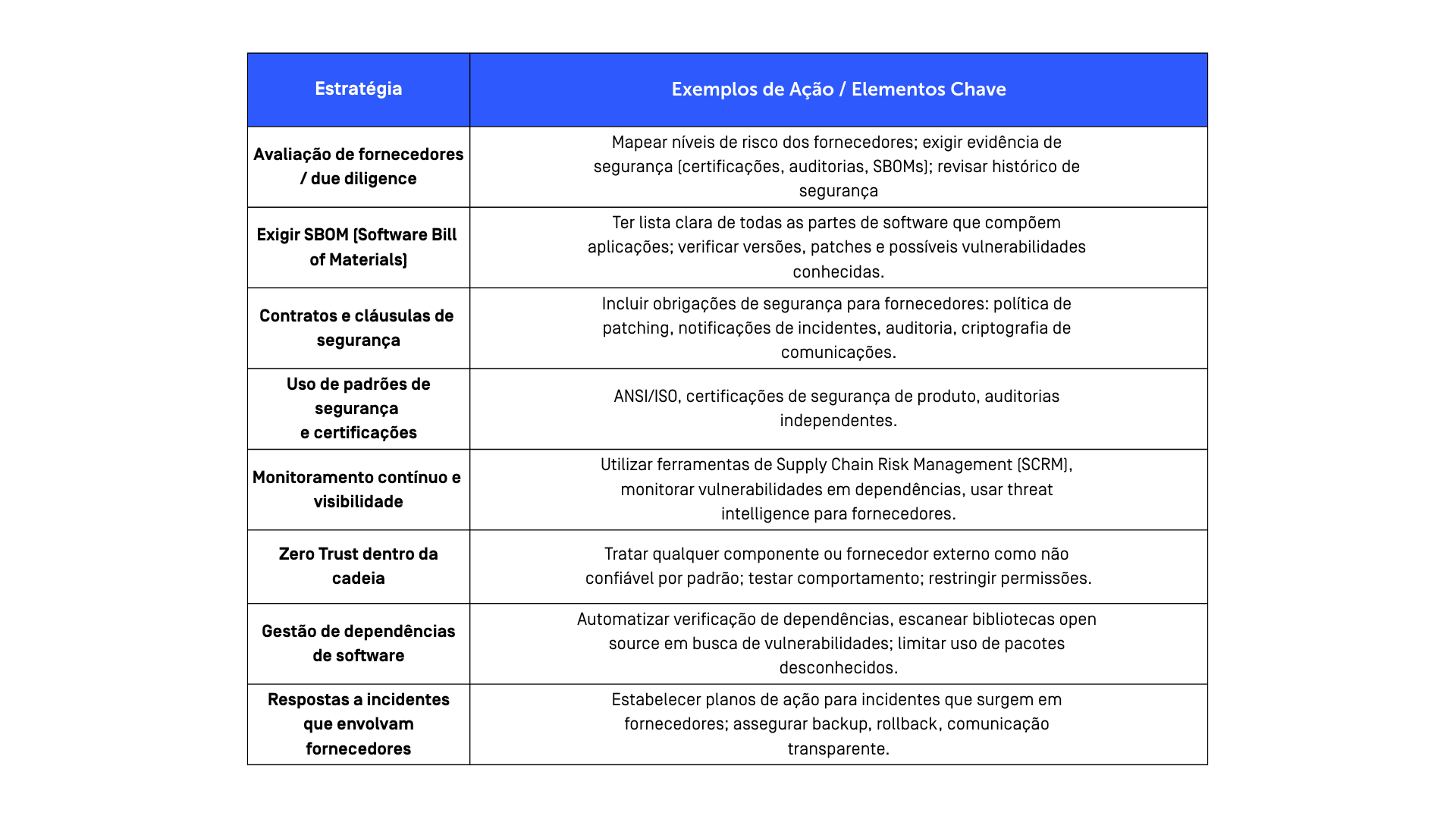

Boas práticas e estratégias de mitigação

Aqui vão ações concretas que você pode adotar para reforçar a segurança da sua cadeia de suprimentos digital, alinhadas a frameworks reconhecidos:

Desafios e riscos comuns

- Falta de visibilidade: muitos fornecedores não divulgam todos os componentes ou dependências que utilizam, dificultando auditoria

- Dependência de bibliotecas open source com manutenção fraca: código abandonado ou pouco mantido representa risco elevado.

- Custos de compliance e auditoria: pequenas empresas podem ter dificuldades em garantir certificações e exigir cláusulas contratuais robustas.

- Falhas em cadeia colateral: vulnerabilidade em um fornecedor pequeno pode comprometer muitos clientes grandes, que dependem dele.

- Respostas tardias: se um fornecedor é comprometido e demora para detectar/relatar, a contaminação pode se espalhar.

Conclusão: fortalecer a cadeia para proteger o todo

A cadeia de suprimentos digital é parte inseparável da segurança corporativa moderna, quando ela falha, não adianta fortalecer apenas os muros internos.

Empresas que entendem isso começam hoje a implementar auditoria de fornecedores, exigir SBOMs, automatizar verificações de dependências e adotar práticas de Zero Trust. Esses passos não eliminam risco, mas reduzem significativamente a probabilidade de que o próximo incidente venha de fora.

Se sua organização ainda não tem mapeado os fornecedores críticos, avaliando suas práticas de segurança e requisitos contratuais, esse é o momento de agir. Na próxima entrega da série, exploraremos “De Senhas Fracas a Autenticação Biométrica: A Evolução do Acesso”, aprofundando como controles de autenticação complementam segurança para fortificar a cadeia

como um todo.

Fontes e Referências

- ENISA – Threat Landscape for Supply Chain Attacks (Digital Strategy)

- ENISA – Good Practices for Supply Chain Cybersecurity (2023) (ENISA)

- NIST SP 800-161 – Supply Chain Risk Management Practices (NICCS)

- MITRE ATT&CK – Mitigação “Supply Chain Management” (Mitigação M0817) (MITRE ATT&CK)

- Estudos acadêmicos recentes sobre frameworks de segurança de software (ex: “Closing the Chain…” estudo mapping software supply chain frameworks) (arXiv)

Leia também

Auditoria de Segurança: Do Checklist à Análise de Comportamento

Durante muito tempo, a auditoria de segurança da informação foi vista como uma etapa burocrática...

Leia mais >

Cibersegurança e LGPD: Dois Lados da Mesma Moeda

Nos últimos anos, a privacidade de dados deixou de ser apenas um tema jurídico e se tornou um pila...

Leia mais >

Vazamento de Credenciais: O Impacto Silencioso nas Empresas

Quando a credencial deixa de ser apenas uma senha? Vazamentos de credenciais, senhas, combinações...

Leia mais >Deixe seu comentario

Posts populares

Dashboards de Segurança

Leia mais >

Segurança Baseada em Comportamento

Leia mais >

Ransomware-as-a-Service: O Novo Modelo de Ameaça Cibernética

Leia mais >